Чем отличается DOS от DDOS-атаки

Самым спокойным днем 2022 года стало 22 августа. В этот летний понедельник у специалистов по отражению DDoS-атак выдался практически выходной: по всему миру было зафиксировано всего 680 таких инцидентов. Зато уже через месяц им пришлось изрядно потрудиться. В этот день произошло 2215 атак. А в среднем за день в течение прошлого года их фиксировалось 1435. Такие данные приводятся в специальном обзоре Microsoft Security, который был подготовлен по итогам 2022 года.

DDoS-атаки приобрели мистическую славу. Даже обыватели знают, что любой интернет сайт может быть атакован некими хакерами, способными не только нарушить доступ к нему, но и вовсе уничтожить ресурс. Такая репутация неизбежного зла, с которым невозможно бороться, поддерживается частотой и обширностью нападений.

К примеру, начиная с февраля 2022 года DDoS испытали на себе сайты государственных органов, порталы госуслуг и системы быстрых платежей, множество средств массовой информации. Частота DDoS-атак в 2022 году была на 73% выше, чем годом ранее – такая интенсивность нападений беспрецедентна.

Между тем, такого рода атаки, направленные на вывод из строя различных сетевых ресурсов, известны уже очень давно. В 1974 году 13-летний американский школьник вывел из строя терминалы, которые использовала для обучения и совместной работы одна из лабораторий Университета Иллинойса. Эта шалость была вызвана простым любопытством, но стала она первым в истории зафиксированным случаем DoS-атаки. Через 15 лет, в 1999 году, и тоже в США, случилась уже первая DDoS-атака. Тогда в дело была пущена бот-сеть, при помощи которой хакер из Нового Орлеана «положил» сервер университета штата Миннесота.

DoS и DDoS

DoS- и DDoS-атаки – разновидность нападений хакеров на сетевые ресурсы организаций путем их перегрузки. Отличаются они количеством задействованных вычислительных ресурсов. DoS, Denial of Service – атака, в который злоумышленники задействуют только один компьютер, с которого отправляются паразитные запросы к атакуемому серверу. К серьезным затруднениям такие нападения привести не могут, -- они не могут быть достаточно интенсивными и легко определяются, потому что атакующий компьютер использует только один IP-адрес.

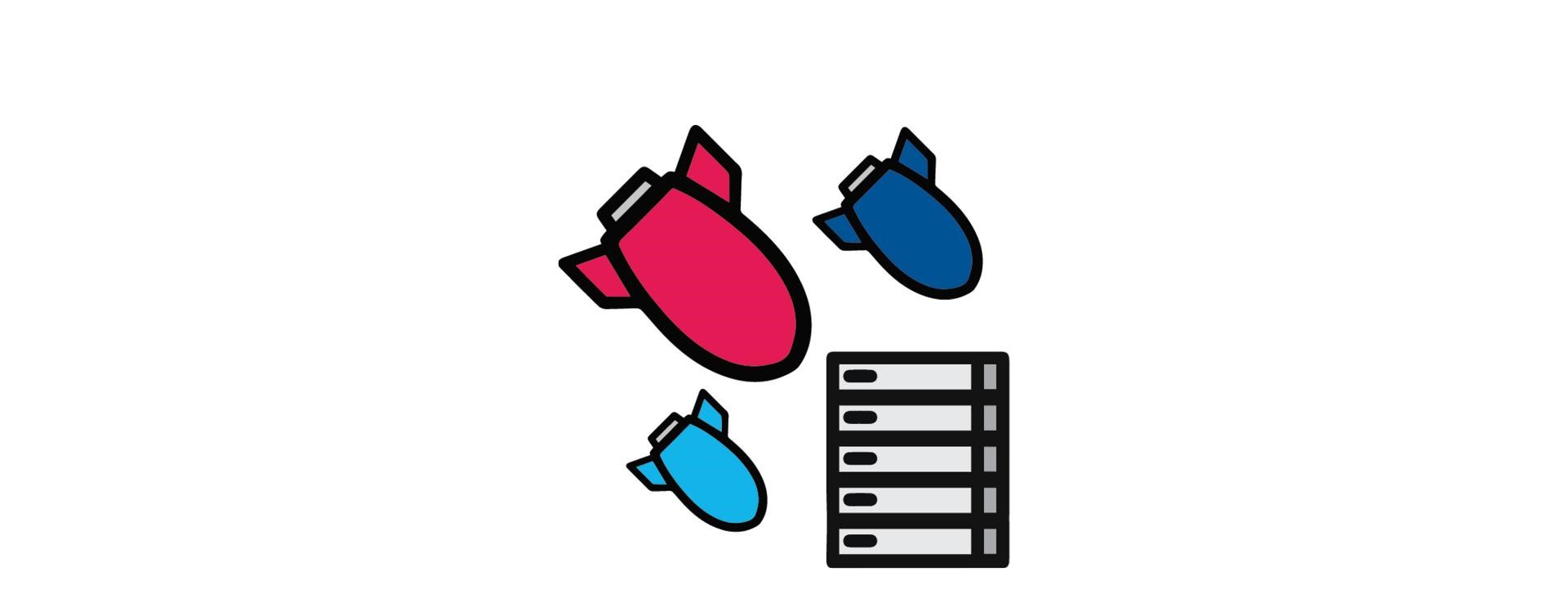

DDoS-атака (Distributed Denial of Service) – гораздо более сложный вид сетевого нападения, в котором могут использоваться множество технологий. При этом DDoS- является разновидностью DoS-атаки. Осуществляется DDoS при помощи ботнетов, сотен и тысяч устройств, которые злоумышленники объединяют в управляемые сети. Целью такой атаки может быть, как сам сетевой ресурс (например – сервер, принадлежащий организации), так и внешние сервисы, на которых базируется его работа – сети передачи данных, сетевая инфраструктура, а также обслуживаемые сервисы, приложения или данные, которые они используют.

Статистика DDoS-атак за 2022 год говорит, что ни малейшего основания ожидать снижения активности хакеров не приходится. Атаки могут проводиться хакерскими группировками, преследующими самые разные цели. Их проведение можно заказать (причем весьма недорого) в даркнете. А последствия таких нападений могут стать разрушительными.

Чего хотят хакеры

Мы не станем всерьез рассматривать такие поводы для проведения DDoS-атаки, как обычное сетевое хулиганство. Хотя, и полностью исключать вероятность такого рода нападений нельзя. Тем не менее, цели атак, а значит и киберпреступников, вполне объяснимы.

Интернет стал полноценным коммерческим пространством, где тысячи самых разных компаний ведут бизнес. DDoS-атака на их ресурсы, которая приводит к их недоступности или даже повреждению – один из способов нечистоплотной конкуренции, когда целью хакеров (или их заказчиков) становится причинение жертве прямых и косвенных убытков. Простой онлайн-магазина в течение нескольких часов может принести его оператору многомиллионные убытки из-за недополученной прибыли.

Кроме того, торговая площадка рискует потерять аудиторию – перейти в другой магазин в онлайне гораздо проще, чем перестать заходить в супермаркет, удобно расположенный по пути от метро к дому. Еще более серьезные финансовые или имиджевые потери могут грозить банкам, финансовым компаниям, телеком-операторам, облачным сервисам.

Еще одна цель использования DDoS-атак против представителей коммерческого сектора – шантаж и вымогательство. Выплата дани может стать условием прекращения нападения.

Технологии, которые используют хакеры при проведении атак, позволяют им ставить перед собой цель вывод из строя не столько интернет-ресурсов жертвы, сколько элементов ее информационной инфраструктуры, корпоративных информационных систем и бизнес-приложений.

Целью нападения может стать и кража данных, в том числе конфиденциальных и персональных. При этом DDoS-атака может быть только отвлекающим маневром, который прикрывает разворачивающееся масштабное нападение на всю инфраструктуру организации.

К сожалению, коммерческим сектором активность хакеров отнюдь не ограничивается. Мы уже упоминали, что жертвами атак стали сайты госорганов, различные сервисы для граждан страны.

Например, летом 2022 года нападениям подвергались сайты нескольких университетов. Время для проведения атак было выбрано не случайно, они осуществлялись во время приемных кампаний, и могли затруднить набор абитуриентов в вузы или даже сорвать их.

К сожалению, можно говорить о том, что DDoS-атаки стали элементом кибервойны. Они активно используются «хактивистами», – группировками киберпреступников, которые преследуют собственные политические цели или действуют по заказу одной из конфликтующих сторон. И сохраняющаяся напряженность в мире будет только способствовать DDoS-активности различных группировок.

Как проводятся DDoS-атаки

Способ проведения DDoS-атаки хорошо известен. Злоумышленники посылают огромное количество ложных запросов на сервер, с которыми он не может справиться и, в результате, просто перестает отвечать на запросы. Сложность заключается в том, что для отправления этих запросов могут использоваться все уровни сетевых протоколов.

Взаимодействие различных устройств, подключенных к глобальной сети, осуществляется при помощи различных протоколов. Этот стек называется OSI/ISO и состоит из семи уровней. В соответствии с ними все атаки делятся на низко- и высокоуровневые.

Низкоуровневые атаки

Физический уровень – самый примитивный, на нем данные передаются при помощи протоколов Ethernet, Bluetooth, Wi-Fi, IRDA.

Канальный уровень используется для связывания сетей на уровне каналов с использованием специальный устройств, коммутаторов и концентраторов.

На сетевом уровне данные передаются из одной точки в другую по протоколу IP при помощи маршрутизаторов

Четвертый, транспортный уровень отвечает за надежность передачи данных и использует протоколы TCP и UDP.

На эти уровни проводятся низкоуровневые DDoS-атаки. Цель их организаторов – засорить каналы пропускания флудом, огромным количеством сообщений, которые не имеют содержательного значения. Этот флуд переполняет канальную емкость организации-жертвы, провайдера, при помощи которого она осуществляет доступ к Сети или даже сетей магистральных провайдеров связи.

Например, для проведения атаки на третий, сетевой уровень часто используется ICMP-флуд, при котором атакуемые ресурсы очень часто «пингуются» по протоколу ICMP. Это – такие разновидности DDoS-атак, как Ping of Death, Ping Flood, Smurf Attack.

Четвертый, транспортный уровень атакуют чаще всего с использованием протокола TCP. Он достаточно сложен, и злоумышленники могут использовать его узкие места, такие как алгоритмы установления и закрытия TCP-соединения.

Низкоуровневые атаки, при том, что они требуют от организаторов высокой квалификации, относятся к числу легких, а потому они особенно популярны у хакерских группировок.

Высокоуровневые атаки

Эти атаки проводятся на верхние уровни модели OSI/ISO – пятый, шестой и седьмой.

Сеансовый (пятый) уровень служит обеспечения устойчивой связи по протоколам SMPP и PAP.

Шестой уровень, или уровень представления, отвечает за передачу данных, которые предстоит преобразовать в определенный формат или кодировку. Речь идет, к примеру, о мультимедиа-файлах PNG, JPEG, GIF, MPEG или файлах в различных кодировках, таких как тексты ASCII.

Самый высокий уровень OSI/ISO – прикладной. Он используется для связи приложений с сетью.

DDoS-атаки на эти уровни могут оказаться разрушительными. Так, при атаках на сеансовый уровень хакеры стремятся вывести из строя сетевое оборудование. А целью атаки на седьмой, прикладной уровень становятся приложения и данные. При этом данные, самый ценный сегодня актив практически любого предприятия, могут быть повреждены или даже похищены. Для этого киберпреступники перенаправляют их на подконтрольные им сервера, заменяя IP-адреса в отправляемых сервером-жертвой пакетах.

Как защититься от DoS- и DDoS-атак

Многообразие форм и методов проведения DoS- и DDoS-атак делает самостоятельную защиту организации практически невозможной. Едва ли не единственным эффективным способом предотвращения атаки является фильтрация всего трафика, который поступает на сервер предприятия. Она проводится на основе тщательного отбора, во время которого проводится эвристический анализ всех пакетов и всех протоколов. При этом скорость таких анализа и фильтрации должна быть адекватна нагрузке на инфраструктуру предприятия.

Очевидно, что обеспечение такого уровня защиты требует серьезных капитальных вложений и наличия развитых компетенций, что делает решение подобной задачи не только технически сложным, но и экономически бессмысленным.

Поэтому наиболее эффективный способ защиты – ее использование по сервисной модели на основе подписки. Получить ее можно у операторов связи, хостинг- или облачных провайдеров, которые, в свою очередь, сотрудничают со специализированными компаниями, поставляющими услуги по защите от DDoS-атак на базе собственных сетей очистки трафика. При этом крупные организации могут приобретать услугу у специализированных поставщиков.

Основа клиентской аудитории Rusonyx – компании, которые работают в сегменте e-commerce, для которых DoS- и DDoS-атаки особенно опасны, поскольку они ставят под угрозу существование бизнеса. И обеспечение защиты от таких нападений – одна из основных наших задач.

Алгоритмы фильтрации и обработки трафика – составная часть алгоритмов нашей работы. Для обеспечения защиты от DDoS Rusonyx использует программные продукты ведущих производителей, которое работает в высокопроизводительных вычислительных кластерах.

Более того, алгоритмы фильтрации и очистки трафика постоянно модифицируются в соответствии с изменениями в арсенале киберпреступников. Модернизируется и наша инфраструктура, обеспечивающая защиту: увеличивается канальная мощность, постоянно увеличивается вычислительная мощность кластеров обработки трафика. Это дает нам возможность выявлять и блокировать любую, даже неизвестную ранее аномальную сетевую активность.

Выбор в пользу Rusonyx означает гарантированную стабильность работы ваших систем, а значит – постоянную доступность сервисов для клиентов, высокую лояльность клиентов и рост прибыльности бизнеса.

Rusonyx – пожалуй, лучший облачный партнер для e-commerce!

Рассчитать стоимость, получить консультацию специалиста и заказать услугу можно на нашем сайте по ссылке.